Xuất hiện dịch vụ cung cấp mã độc tống tiền

Một mã độc tống tiền (ransomware) hoạt động như dịch vụ (RaaS) có tên Karmen cho phép bất kỳ ai, kể cả người mới làm quen với máy tính, thiết lập một tài khoản và thực hiện chiến dịch mã độc tống tiền của riêng mình.

Theo hãng bảo mật Trend Micro, để sử dụng dịch vụ này, người mua sẽ phải bỏ ra số tiền 175 USD, sau đó họ sẽ được quyền thiết kế phương thức, thời gian tấn công và số tiền mà nạn nhân cần phải bỏ ra để giải mã tập tin bị khóa.

Các nhà nghiên cứu cho biết, trường hợp nhiễm Karmen đầu tiên được báo cáo vào tháng 12.2016 bởi các nạn nhân ở Đức và Mỹ. Karmen tiến hành mã hóa các tập tin trên máy tính bị nhiễm bằng chuẩn mã hóa AES-256. Và theo thông tin trên Dark Web (diễn đàn chợ đen của tin tặc), có khoảng 20 phiên bản Karmen do DevBitox phân phối cùng 5 bản sao được phân phối bởi các người mua.

Với thông tin nói trên, các chuyên gia bảo mật nhận định rằng mã độc tống tiền sẽ tiếp tục bùng nổ trong thời gian tới, vì vậy để an toàn người dùng cần tự bảo vệ mình. Theo đó, cần cẩn trọng khi nhấp vào các tập tin lạ, đặc biệt từ những địa chỉ lạ. Ngoài ra, người dùng cũng nên sao lưu các dữ liệu của mình lên các dịch vụ lưu trữ đám mây để có thể phục hồi các tập tin khi bị mã độc tấn công.

Theo Báo Thanh Niên

(Người gửi bài: ntkhanh)

[Virus]Lộ diện biến thể virus máy tính mới có thể tự hủy khi bị phát hiện

Biến thể virus mới đây được các nhà nghiên cứu của hãng bảo mật Cisco phát hiện có khả năng tự hủy để tránh bị "tóm gọn" sau khi các ứng dụng phân tích virus phát hiện ra chúng.

Theo các nhà nghiên cứu bảo mật tại Cisco, một loại phần mềm độc hại mới có tên Rombertik vừa bị phát hiện cho thấy chúng có thể tự phá hủy những dữ liệu quan trọng lưu trữ trong tệp tin hệ thống Windows trên Master Boot Record (một thành phần quan trọng của ổ cứng và là nơi lưu trữ thông tin phân vùng ổ đĩa), khiến máy tự khởi động lại nhiều lần nhằm trốn sự phát hiện của các công cụ phân tích virus, phần mềm độc hại. Cùng với đó, khi Master Boot Record bị lỗi sẽ khiến khả năng phục hồi dữ liệu trên ổ cứng trở nên khó khăn hơn bao giờ hết.

Master Boot Record bắt đầu với đoạn mã thực thi trước khi hệ điều hành được khởi động. Khi Master Boot Record bị Rombertik ghi đè lên, nó sẽ hiển thị lệnh "Carbon crack attempt, failed" và sau đó đưa người dùng vào một vòng lặp vô hạn để ngăn cản hệ thống tiếp tục khởi động đúng quy trình.

Dù người dùng có khởi động lại bao nhiêu lần thì màn hình vẫn hiển thị dòng chữ trên cho tới khi máy tính được cài đặt lại hệ điều hành.

Loại phần mềm độc hại mới này cũng có thể đánh lừa được cả các công cụ sandbox (cô lập ứng dụng) của các nhà nghiên cứu bằng cách viết ra một byte dữ liệu ngẫu nhiên và chuyển tới bộ nhớ hệ thống hơn 960 triệu lần liên tục.

Chuyên gia bảo mật Graham Cluley cho biết, loại phần mềm tự hủy như Rombertik là khá hiếm bởi vì phần mềm độc hại hiện nay không bao giờ muốn gây sự chú ý bởi mục tiêu chính của chúng là âm thầm "trộm" đi những thông tin quý giá của người dùng trong thời gian dài.

Rombertik được Cisco xác định có thể sẽ xuất hiện khá nhiều thông qua thư rác và tin nhắn lừa đảo được gửi đến nạn nhân, dụ dỗ người dùng tải về và giải nén các file đính kèm chứa mã độc.

Một khi được cài đặt và lây lan trên máy tính của người dùng, phần mềm độc hại Rombertik sẽ đánh cắp thông tin đăng nhập và dữ liệu cá nhân của người dùng khi truy cập vào bất kỳ website nào trước khi gửi dữ liệu này tới kẻ tấn công.

Theo VnReview

(Người gửi bài: ntkhanh)

[Warning]Flappy Bird bị biến thành phần mềm virus?

Nếu smartphone của bạn bất ngờ bị "dội bom" thông báo của những ứng dụng mà bạn chưa từng tải bao giờ, nguy cơ cao là thiết bị đã bị lây nhiễm malware. Dù về mặt kĩ thuật, hiện chưa tồn tại cái gọi là "virus Android" nhưng số lượng mã độc Android đang phát tán trên mạng thì không hề ít.

Tải game Flappy Bird cho PC

Những malware này thường giả danh các ứng dụng ăn khách như game để dẫn dụ người dùng. Các chuyên gia bảo mật đã phát hiện một game nhái Flappy Bird của Nguyễn Hà Đông thực chất là công cụ phát tán mã độc, với dấu hiệu duy nhất để người dùng dè chừng là đánh giá chỉ có 1 sao trên quầy ứng dụng Android. Tương tự, những ứng dụng game Clash of Clans quảng cáo giảm giá 50% cũng nguy hiểm không kém.

Một khi cài phải những mã độc này về máy, chúng sẽ dội bom thông báo, ngốn dữ liệu và thời lượng pin của bạn không thương tiếc. Máy smartphone sẽ chạy rất chậm dù bạn đã tắt tất cả các ứng dụng không dùng đến.

Theo PC World, con đường "dính mã độc" thường gặp nhất là người dùng lên quầy ứng dụng Android, tìm thấy một ứng dụng mà họ đặc biệt thích. Tuy nhiên, không hề có ý kiến đánh giá của người dùng nào về ứng dụng, còn phần mô tả thì được viết bằng thứ tiếng Anh đầy rẫy lỗi sai. Bạn cũng có thể sẽ phải tải nó về từ một website của Đài Loan hay Trung Quốc... nhưng quan trọng là nó miễn phí.

Thế nên nhiều người dùng tặc lưỡi và click vào nút "tải". Ban đầu, mọi chuyện có vẻ ổn cả. Nhưng chỉ đến ngày hôm sau, cơn ác mộng sẽ bắt đầu. Bạn sẽ nhận được tới 6 thông báo rác mỗi ngày, như việc game Crash of Clan giảm giá 50% (Cần chú ý là Crash chứ không phải Clash of Clans như tựa game gốc đình đám).

Sau đó, thời lượng pin của điện thoại đột ngột chỉ còn bằng 1/3 so với bình thường. Lí do mà pin cạn một mạch từ 100% xuống 32% trong vòng 30 phút được giải thích là do mã độc đã kích hoạt hàng loạt ứng dụng chạy ngầm bên trong. Đó cũng là lí do vì sao máy lại chạy ì ạch như vậy. "Bạn sẽ có cảm tưởng như mình đang mở khoảng 16 ứng dụng vậy, dù thực tế là bạn không mở ứng dụng nào. Nói cách khác, ai đó đã chạy 16 ứng dụng này - thay cho bạn", một chuyên gia bảo mật giải thích.

Việc cần làm ngay lúc này là xóa tất cả những ứng dụng mà bạn đã tải về trong một tháng qua. Hoặc đơn giản hơn, hãy cài phần mềm diệt virus di động cập nhật đang được bán khá nhiều trên thị trường để gỡ bỏ mã độc này.

Lời khuyên đưa ra là chỉ chọn những ứng dụng uy tín, có nhiều review để tải mà thôi. Hãy dành thời gian đọc hết những ý kiến đánh giá đó, vì rất có thể sẽ có những khuyến nghị và cảnh báo trong đó. Hơn nữa, chỉ nên tải ứng dụng từ những quầy uy tín như Apple App Store, Google Play hay Windows Store, do hầu hết mã độc đến từ các quầy ứng dụng của bên thứ ba. Cuối cùng, luôn cố gắng cập nhật Android lên phiên bản mới nhất có thể.

Theo TTCN

(Người gửi bài: ntkhanh)

Mạo danh nhà mạng, tung tin virus Ebola làm lây lan mã độc

Những kẻ tội phạm mạng đang lợi dụng tình hình bệnh dịch virus Ebola để lừa gạt người dùng, trong đó có cả chiêu mạo danh nhà mạng gửi tin về virus Ebola, cố tình lừa nhiễm mã độc vào máy tính nạn nhân.

Thông tin về dịch virus Ebola ở Tây Phi đã xuất hiện hầu khắp mọi tờ báo trên toàn cầu, và những kẻ tội phạm mạng lại một lần nữa lợi dụng những thông tin mới nhất này để lừa các nạn nhân. Hãng bảo mật Symantec đã quan sát và phát hiện ra các kịch bản lừa đảo và chiến dịch dùng virus Ebola như một công cụ nhằm lây lan mã độc, đánh cắp thông tin cá nhân người dùng.

Chiến dịch đầu tiên khá đơn giản, những kẻ tấn công gửi email trong đó chứa thông tin giả mạo về virus Ebola để dụ dỗ nạn nhân và làm lây nhiễm mã độc Trojan.Zbot.

Trong chiến dịch thứ 2, bọn tội phạm mạng gửi email mạo nhận là một nhà cung cấp dịch vụ viễn thông lớn, tuyên bố có thông tin chính xác về virus Ebola. Một tệp tin với định dạng zip được đính kèm với nhan đề kiểu như “EBOLA – PRESENTATION.pdf.zip”. Tệp tin này thực sự sẽ làm lây nhiễm mã độc Trojan.Blueso vào máy tính của nạn nhân.

Điều đáng chú ý là mã độc Trojan thực thi này không phải là hậu quả cuối cùng. Nó được dùng để cấy W32.Spyrat vào trình duyệt web của nạn nhân và cho phép kẻ tấn công thực hiện các hành vi như theo dõi bàn phím, ghi lại các hoạt động của người dùng qua webcam, chụp ảnh màn hình, tạo ra các quy trình, mở các trang web, thu thập các file và folder, xoá các file và folder, tải xuống và tải lên các file, thu thập chi tiết về các ứng dụng được cài đặt, về máy tính, hệ điều hành và tự gỡ bỏ các phần mềm.

Chiến dịch thứ ba lợi dụng một số tin tức mới về Ebola. Trong 2 tuần qua, đã có những thông tin liên quan đến Zmapp, một loại thuốc hứa hẹn sẽ chống lại virus Ebola và vẫn đang trong giai đoạn thử nghiệm. Kẻ xấu dụ dỗ nạn nhân bằng một email tuyên bố rằng virus Ebola đã có phương pháp điều trị và thông tin đó cần được công bố rộng rãi. Email có tệp tin đính kèm chứa mã độc Backdoor.Breut.

Ngoài ra, còn một chiến dịch phishing khác giả danh hãng tin CNN tung ra những thông tin mới nhất về Ebola. Nó cung cấp vắn tắt các thông tin, câu chuyện và chỉ đến một đường link mang tên “untold story” (câu chuyện chưa kể). Email cũng có các thông tin cảnh bảo “làm thế nào” và một danh sách các khu vực “đang trong tầm ngắm của Ebola”.

Nếu người dùng click và các đường link trong email, họ sẽ bị dẫn đến một trang web, được yêu cầu chọn nhà cung cấp email, và phải nhập các thông tin đăng nhập. Nếu người dùng thực hiện các hành vi này, thông tin đăng nhập email của họ sẽ bị gửi thẳng đến những kẻ lừa đảo. Nạn nhân sau đó vẫn được chuyển lại trang web CNN thật.

Hãng Symantec khuyên tất cả người dùng cẩn thận trọng trước các email không rõ nguồn gốc, đáng nghi ngờ. Nếu bạn không chắc chắn về tính hợp pháp, chính thống của email, đừng trả lời nó, và tránh click vào các đường link trong email hay mở các tệp tin đính kèm.

Theo ICTNews/Channelworld

(Người gửi bài: ntkhanh)

[Security]Phát hiện mã độc 'ẩn náu' trong Registry của Windows

Hãng bảo mật Trend Micro đưa ra cảnh báo hãng vừa phát hiện được một loại mã độc mới, có tên mã là Poweliks với khả năng ẩn mình trong chương trình Registry của Windows để đánh cắp thông tin cá nhân người dùng.

Tin tặc luôn thực hiện nhiều phương pháp mới để tấn công người dùng - Ảnh: Trend Micro

Theo đó, Poweliks sẽ lây lan qua email thông qua một tài liệu văn bản, rồi tạo ra một cơ chế tự khởi động nằm ẩn bên trong chương trình Registry của Windows.

Sau đó, mã độc này sẽ tiếp tục tấn công vào PowerShell của Windows (là một chương trình quản lý bằng dòng lệnh giống như CMD được xây dựng dựa trên .NET framework của Microsoft). Khi đã xâm nhập thành công, Poweliks có thể tự cài đặt các phần mềm gián điệp trên máy tính bị nhiễm để thu thập thông tin, tài liệu cá nhân của người sử dụng.

Bên cạnh đó, Poweliks còn có thể tạo ra các Trojan banking để ăn cắp tiền khi nguời dùng giao dịch ngân hàng hoặc biến máy tính người dùng thành một hệ thống mạng botnet.

Phó chủ tịch Trend Micro - ông Mark Nunnikhoven - cho biết Poweliks ngoài tính năng cơ bản là đánh cắp dữ liệu thì kỹ thuật ẩn náu tránh bị phát hiện của mã độc này có thể được tận dụng trong các cuộc theo dõi trực tuyến mức độ nguy hiểm hơn.

Theo Thanh Niên Online

(Người gửi bài: ntkhanh)

Trojan tấn công Windows đòi tiền chuộc

Hãng bảo mật Trend Micro cảnh báo, người dùng Windows sau khi bị nhiễm một Trojan mới, có thể bị nhiễm tiếp một Ransomware (phần mềm tống tiền).

Hình ảnh một máy tính bị nhiễm Ransomware

Theo đó, Ransomware sau khi thâm nhập vào máy tính (với tên gọi Cribit) sẽ khóa các thư mục dữ liệu, sau đó yêu cầu nạn nhân phải trả một số tiền mới lấy lại được dữ liệu bị khóa.

Rhena Inocencio, chuyên gia bảo mật của hãng Trend Micro cho biết, đã phát hiện Cribit có hai biến thể tương tự nhau.

Trong đó, một biến thể mã hóa các thư mục chứa dữ liệu đồng thời tạo ra một thông điệp đòi tiền chuộc bằng tiếng Anh, còn biến thể kia thì tạo ra một thông điệp đòi tiền chuộc đa ngôn ngữ (với 10 ngôn ngữ khác nhau).

Các chuyên gia bảo mật khuyên người dùng khi tham gia trực tuyến không nên nhấn vào các liên kết lạ hoặc bấm vào các địa chỉ web không rõ ràng có trong các email không rõ nguồn gốc.

Bên cạnh đó, người dùng có thể sử dụng thêm một phần mềm bảo mật uy tín để tránh bị tấn công.

Theo TTO

(Người gửi bài: ntkhanh)

10 loại virus nguy hiểm nhất mọi thời đại

Virus máy tính từ lâu đã là cơn ác mộng của tất cả các ngành nghề có liên quan đến máy tính. Sau đây là danh sách 10 virus máy tính đáng sợ nhất mọi thời đại.

Melissa. Mùa xuân năm 1999, một người đàn ông tên là David L.Smith đã tạo ra một loại virus máy tính dựa trên lệnh Microsoft Word. Virus này có thể lan truyền thông qua các bức thư điện tử, được gọi là Melissa-tên một vũ công nổi tiếng ở Florida. Virus này dụ người dùng mở một tập tin với thông điệp kèm theo: “Đây là tài liệu mà bạn đang cần, đừng đưa nó cho ai”. Sau khi được kich hoạt, virus này tự động nhân đôi và gửi cho 50 người khác trong danh sách địa chỉ email của bạn, khiến mạng email bị tắc nghẽn. Theo tài liệu FBI, virus này đã tàn phá hệ thống mạng cá nhân và chính phủ. Đây là loại virus máy tính đầu tiên thu hút được sự quan tâm của công chúng.

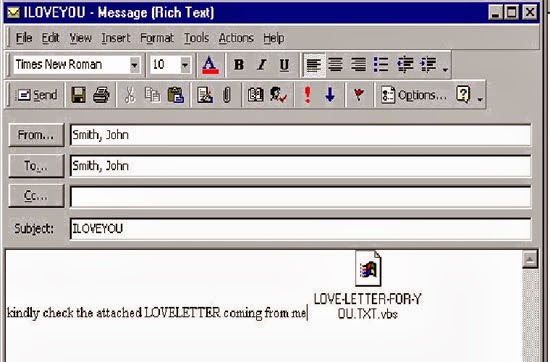

ILOVEYOU. Một năm sau khi virus Melissa tàn phá Internet, một virus có tên ILOVEYOU đến từ Philippines lại gây “bão mạng”. Cũng giống như virus trước, virus này có dạng một con sâu, là một chương trình độc lập, có khả năng tự nhân đôi và lan truyền thông qua emai. Chủ đề của bức thư điện từ nói rằng đây là một lá thư tình yêu đến từ một người hâm mộ bí ẩn. Và file đính kèm chính là virus. Loại virus này đã gây thiệt hại khoảng 10 tỉ USD.

Virus Klez. Virus Klez đã đánh dấu một hướng phát triển mới của virus máy tính. Nó bắt đầu hoành hành vào cuối năm 2001, và các biến thể của nó đã lan tràn trên internet trong vài tháng. Con sâu Klez sau khi lây nhiễm cho máy tính thông qua một tin nhắn email sẽ tự nhân đôi và gửi nó tới danh sách bạn bè trong danh bạ của nạn nhân. Một vài biến thể của loại virus này còn khiến máy tính không thể hoạt động được. Tùy thuộc vào biến thể mà virus này hoạt động như một virus bình thường, một con sâu virus hay mã độc Trojan. Nó thậm chí còn khiến các phần mềm diệt virus bất lực.

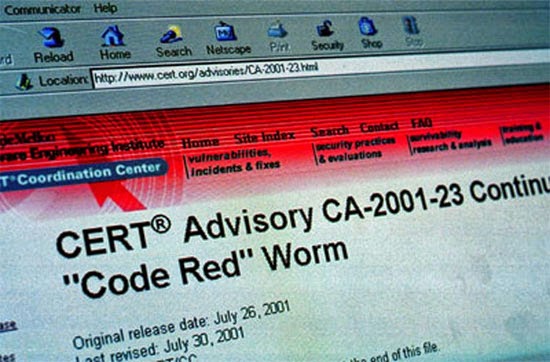

Code Red và Code Red II. 2 con sâu này xuất hiện vào mùa hè năm 2001. Cả 2 đều tấn công vào lỗ hổng của hệ điều hành Windows 2000 và Windows NT. Khi đó, những máy tính chạy hệ điều hành này sẽ nhận được nhiều thông tin hơn là nó có thể xử lý được và nó bắt đầu ghi đè lên bộ nhớ gần kề. Sâu Code Red đã mở màn cho một cuộc tấn công vào các máy chủ trang web của Nhà Trắng. Tất cả những máy tính bị nhiễm virus này sẽ đồng loạt kết nối với các máy chủ web của Nhà Trắng, khiến nó bị quá tải. Những máy tính bị nhiễm virus Code Red II sẽ không tuân lệnh chủ máy bởi nó đã mở ra một cửa hậu vào hệ điều hành của máy tính, cho phép tiếp cận và điều khiển máy tính từ xa. Người tung ra virus có thể tiếp cận mọi thông tin từ máy của nạn nhân và thậm chí sử dụng những máy nhiễm virus để thực hiện các vụ phạm tội.

Nimda. Loại virus này cũng xuất hiện năm 2001. Nimda là một loại sâu virus. Nó lây lan rất nhanh trên internet, và chỉ mất 22 phút sau khi xuất hiện, nó đã đứng hàng top những virus gây ra các cuộc tấn công được ghi nhận. Mục tiêu chính của loại virus này là các máy chủ internet, khiến việc truyền dữ liệu trên internet bị tắc nghẽn. Nimda sử dụng nhiều phương pháp để lan truyền, trong đó có cả email. Nó cũng tạo ra một cửa hậu để người khác tiếp cận và điều khiển máy tính bị nhiễm virus.

SQL Slammer/Sapphire. Xuất hiện từ cuối tháng 1/2013, Sapphire tấn công các máy chủ web lây lan nhanh qua internet và đã “hạ gục” rất nhiều hệ thống quan trọng: dịch vụ ATM của ngân hàng Mỹ, dịch vụ 911 của thành phố Seattle bị cắt, hãng hàng không Continental buộc phải hoãn vài chuyến bay vì vé điện tử và hệ thống check-in bị hỏng hóc. Virus này đã gây ra thiệt hại khoảng 1 tỉ USD.

MyDoom. Đây cũng là một con sâu virus, tạo ra một cửa hậu tấn công vào hệ điều hành của máy tính nạn nhân. Lần tấn công đầu, virus khiến mạng internet bị tắc nghẽn. Lần tấn công thứ 2, virus tấn công vào các công ty tìm kiếm, như Google, khiến dịch vụ tìm kiếm trở nên rất chậm và thậm chí là bị hỏng.

Sasser và Netsky. Người lập trình ra loại virus này, một thanh niên 17 tuổi người Đức có tên Sven Jaschan đã tạo ra 2 con virus này và tung chúng lên internet. Dù có cách thức hoạt động khác nhau, nhưng những điểm giống trong code đã khiến các chuyên gia tin rằng đây là “công trình” của cùng một người. Sasser tấn công vào lỗ hổng Microsoft Windows nhưng không lan truyền qua email, thay vào đó nó tìm kiếm những hệ thống có lỗ hổng khác. Nó sẽ nối những hệ thống này lại với nhau và hướng dẫn chúng tải virus. Virus sẽ quét các địa chỉ IP một cách ngẫu nhiên để tìm ra các nạn nhân. Máy tính sẽ không tắt được nếu như không cắt nguồn điện. Virus Netsky lây lan qua email và mạng Windows, khiến mạng bị tắc nghẽn.

Leap-A/Oompa-A. Loại virus này chủ đích tấn công các máy tính chạy hệ điều hành OS, một hệ điều hành thường ít bị ảnh hưởng bởi virus. Nó sử dụng chương trình nhắn tin nhanh trên iChat để lây lan qua các máy tính Mac khác. Sau khi bị nhiễm virus, nó sẽ tìm trên danh sách liên lạc của iChat để gửi tin nhắn, kèm theo một file nhiễm virus, được giả dạng bằng một tấm ảnh JPEG.

Storm Worm. Nó được phát hiện lần đầu tiên vào cuối năm 2006. Đây thực tế là một chương trình mã độc. Các biến thể của nó lừa nạn nhân tải những ứng dụng từ các đường link giả. Thủ phạm tung virus thường xuyên thay đổi chủ đề của email để theo kịp dòng sự kiện. Storm Worm được coi là một trong những vụ tấn công tồi tệ nhất của virus trong nhiều năm.

Theo Kiến Thức

(Người gửi bài: ntkhanh)

Phát hiện mã độc tinh vi nhằm vào chính phủ Âu, Mỹ

Turla, một loại mã độc tinh vi, đang âm thầm ảnh hưởng đến hàng trăm máy tính chính phủ khắp châu Âu và Mỹ.

Một số quan chức tình báo và chuyên gia an ninh phương Tây tin rằng, Turla là sản phẩm của chính phủ Nga và có liên quan đến loại phần mềm nguy hiểm Agent.BTZ được dùng để khai thác lỗ hổng quan trọng trong quân đội Mỹ năm 2008. Nó còn dính dáng đến vụ tấn công mạng lừng danh khác có tên Red October nhằm vào mạng lưới nghiên cứu hạt nhân, quân đội, ngoại giao.

Những phỏng đoán này dựa trên cơ sở phân tích phương thức tấn công cùng các chỉ sỗ kỹ thuật và nạn nhân của mã độc. Theo Jim Lewis, cựu quan chức ngoại giao Mỹ, hiện là cố vấn cao cấp tại Trung tâm Chiến lược và Nghiên cứu quốc tế, “dấu vết của Nga có mặt khắp nơi”. Tuy nhiên, các chuyên gia cảnh báo dù có cơ sở cho biết Turla có nguồn gốc từ Mỹ, rất khó để xác nhận nghi ngờ trừ phi Matxcova lên tiếng thừa nhận trách nhiệm. Lập trình viên thường áp dụng nhiều biện pháp để che giấu hành tung của mình.

Theo các chuyên gia về tấn công mạng, tin tặc Nga nổi tiếng với tính kỷ luật cao, tinh thông trong việc ẩn thân, đặc biệt hiệu quả khi duy trì kiểm soát mạng lưới nhiễm độc và thường “kén chọn” hơn khi xem xét mục tiêu tấn công hơn là các “đồng nghiệp” Trung Quốc.

Turla đã bị các hãng bảo mật để ý vài năm gần đây. Symantec ước tính 1.000 mạng lưới đã bị Turla và Agent.BTZ làm ảnh hưởng, phần lớn là máy tính chính phủ. Công ty an ninh BAE cho biết đã thu thập được hơn 100 mẫu Turla khác nhau kể từ năm 2010, bao gồm 32 từ Ukraine, 11 từ Lithuania, 4 từ Anh.

Tin tặc dùng Turla để thiết lập vị trí mật bên trong mạng lưới để tìm kiếm các máy tính khác, lưu trữ thông tin đánh khắp rồi chuyển dữ liệu về lại máy chủ. Tính tinh vi của hoạt động gợi ý nó phải được một chính phủ hỗ trợ. Theo Jaime Blasco, Giám đốc AlienVault Labs, Turla giống một chương trình gián điệp hơn mà mã độc bình thường.

Tin tặc dùng nhiều máy chủ C&C đặt tại các quốc gia khác nhau để lây nhiễm hệ thống máy tính. Mã Turla thường xuyên được cập nhật, bao gồm cả thay đổi để chống bị phát giác bởi các chương trình diệt virus. Thậm chí, trong vài trường hợp khi máy chủ C&C ngoại tuyến, bọn tấn công có thể nhanh chóng tung ra phiên bản mã độc mới để hướng máy tính nhiễm độc sang máy chủ C&C mới.

Theo ICTNews

(Người gửi bài: ntkhanh)

Virus lây từ smartphone sang máy tính xuất hiện ở Việt Nam

Các chương trình độc hại thường được viết để hoạt động trên một hệ điều hành nhất định, tuy nhiên, một loại phần mềm gián điệp (spyware) vừa được phát hiện đang tấn công máy tính từ điện thoại di động.

Đầu năm 2013, các chuyên gia bảo mật cảnh báo về một mã độc có khả năng chạy đa nền tảng (hoạt động được cả trên Android lẫn Windows) ẩn trong ứng dụng DroidCleaner trên kho Google Play. DroidCleaner không phải ứng dụng phổ biến nên được đánh giá là nguy cơ lây nhiễm không rộng.

Tuy nhiên, hệ thống giám sát virus của Công ty An ninh mạng Bkav vừa phát hiện những sự lây lan đầu tiên của virus này tại Việt Nam và cảnh báo việc kết nối điện thoại với máy tính giờ đây không còn an toàn.

Trước tiên, mã độc ẩn trong các ứng dụng như DroidCleaner hay SuperClean sẽ lây nhiễm vào smartphone chạy Android. Sau khi thâm nhập vào điện thoại, nó có thể tự động gửi đi và xóa tin nhắn SMS, kích hoạt Wi-Fi, tập hợp thông tin về thiết bị, mở link tùy ý trên trình duyệt, đăng toàn bộ nội dung trong thẻ SD, SMS, danh bạ, ảnh... lên máy chủ của kẻ phát tán sâu.

Không những thế, mã độc tiếp tục tải về phần mã lệnh có thể lây trên máy tính dưới dạng các file autorun và file thực thi khác. Chỉ chờ người sử dụng kết nối hai thiết bị với nhau, virus sẽ xâm nhập từ smartphone sang máy tính chạy Windows nếu hệ thống đó bật chế độ autorun, hoặc khi người sử dụng kích hoạt file trong quá trình mở các thư mục. Tại đây, mã độc nhắm vào các phần mềm voice chat như Skype, Yahoo Messenger để ghi lại các đoạn hội thoại và gửi cho hacker.

Sự xuất hiện của virus này cho thấy ngay cả những việc đơn giản như kết nối điện thoại của mình hoặc của bạn bè vào máy tính để sạc pin hay chia sẻ dữ liệu giờ đây cũng trở nên nguy hiểm. Các chuyên gia bảo mật khuyến cáo, để bảo vệ trước các nguy cơ, người sử dụng cần cài phần mềm diệt virus trên cả hai nền tảng di động và máy tính.

Trước đó, theo kết quả khảo sát do Bkav thực hiện vào tháng 4/2013, thiệt hại do virus máy tính tại Việt Nam mỗi năm lên đến gần 8 nghìn tỷ đồng.

|

Theo VNE

(Người gửi bài: ntkhanh)

(Người gửi bài: ntkhanh)

Bùng nổ virus file Infector

Hãng bảo mật Trend Micro vừa phát hiện một biến thể mới của virus file Infector, có khả năng khai thác các tập tin của Java và PDF để chèn vào mã độc và lấy trộm thông tin cá nhân người dùng.

Theo Trend Micro biến thể mới này là một phần của thế hệ PE_EXPIRO - loại file infector (một dạng virus tấn công các tập tin) được phát hiện đầu tiên vào năm 2010.

Một khi máy tính người dùng đã bị lây nhiễm, nó sẽ tìm kiếm các tập tin .exe có trên hệ thống để phát tán, sau đó là tất cả các thư mục có trong ổ đĩa sẽ bị lây nhiễm và tự tạo ra một dạng tập tin .exe khiến người dùng nghĩ đó chỉ là một thư mục bình thường.

Loại virus này có khả năng đánh cắp thông tin hệ thống của người dùng, chẳng hạn như ID đăng nhập, số seri ổ đĩa, mật khẩu máy tính và cả các thông tin lưu trữ FTP (File Transfer Protocol) từ chương trình Filezilla FTP client. Các thông tin bị đánh cắp sẽ được lưu lại trong một tập tin .DLL và được chuyển về các máy chủ điều khiển từ xa của tin tặc.

Theo Trend Micro, hiện tại có đến 70% số trường hợp lây nhiễm virus file Infector mới xuất hiện tại thị trường Mỹ. Tuy nhiên, nguy cơ virus này bùng nổ sang nhiều thị trường khác là hoàn toàn có thể xảy ra.

Theo khuyến cáo của các chuyên gia bảo mật, người dùng nên cập nhật hệ thống của mình bằng các bản vá lỗi bảo mật mới nhất của Windows hoặc sử dụng các phần mềm bảo mật có uy tín để ngăn chặn và phòng ngừa sự tấn công của tin tặc.

|

Theo TNO

(Người gửi bài: ntkhanh)

(Người gửi bài: ntkhanh)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)